¡Hola y bienvenidos, entusiastas de la tecnología, exploradores de blockchain y pioneros de la moneda digital! A medida que avanzamos juntos en el complejo y cautivador mundo de la tecnología blockchain, inevitablemente nos encontramos con un intrigante rompecabezas conceptual: el Problema de los Generales Bizantinos. Este fascinante dilema teórico se encuentra en el corazón de los mecanismos de confianza digital, particularmente dentro de sistemas distribuidos como las redes de blockchain. Es fundamental para comprender cómo la blockchain logra sus niveles inigualables de seguridad, confiabilidad y robustez frente a las posibles amenazas.

Comprendiendo el Problema de los Generales Bizantinos

Para profundizar en nuestra exploración, familiaricémonos con el Problema de los Generales Bizantinos (BGP). En un seminal artículo de 1982, los científicos de la computación Leslie Lamport, Robert Shostak y Marshall Pease presentaron este escenario hipotético para ilustrar un desafío clave en los sistemas informáticos.

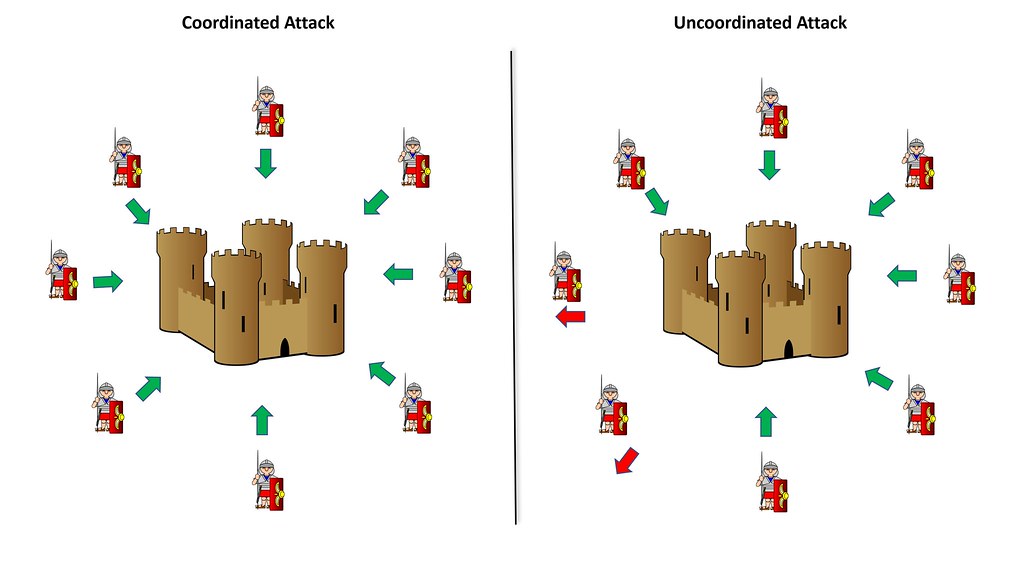

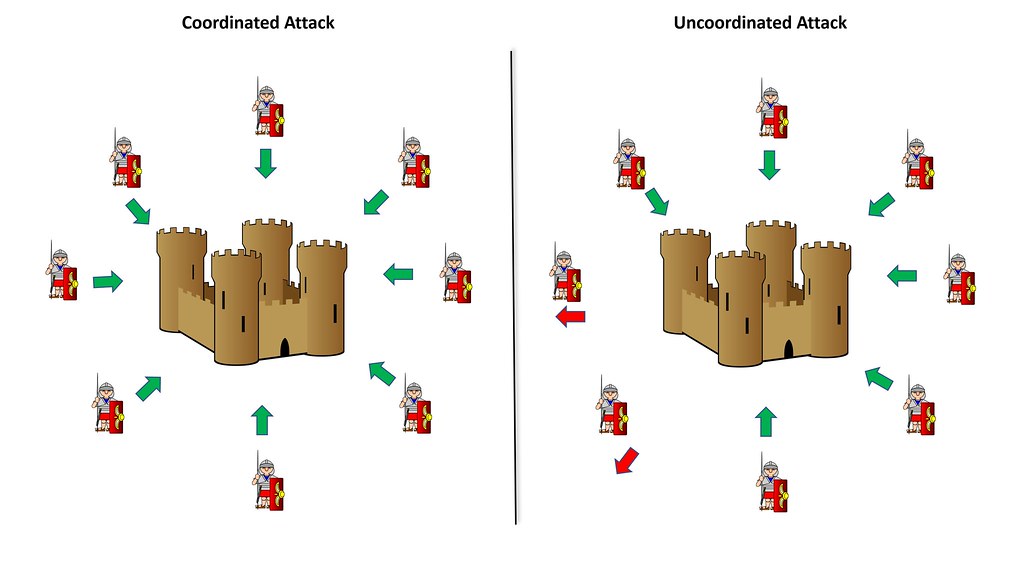

Imagínese un grupo de generales bizantinos planeando atacar una ciudad fortificada. Solo pueden tener éxito si atacan simultáneamente. Sin embargo, los generales se encuentran en diferentes lugares alrededor de la ciudad, y su único medio de comunicación es a través de mensajeros que no siempre pueden ser de confianza. Algunos generales incluso podrían ser traidores, pasando información falsa. Dadas estas complejidades, la pregunta es: ¿cómo pueden coordinar su ataque para garantizar el éxito?

Este dilema refleja el predicamento al que se enfrentan los nodos en una red de blockchain. Estos nodos, como los generales bizantinos, deben acordar la legitimidad de las transacciones a pesar de la comunicación poco confiable, la posible deshonestidad y la ausencia de una autoridad central. Requieren un mecanismo para llegar a un consenso manteniendo la seguridad y la integridad de la red.

¿Cómo el Blockchain Enfrenta los Nodos y Mineros Deshonestos?

Las redes de blockchain, al igual que el ejército bizantino, pueden contener jugadores deshonestos. En estas redes, los nodos y los mineros podrían actuar de manera deshonesta para socavar el sistema.

Los nodos deshonestos podrían crear una divergencia en el conjunto de bloques aceptados, lo que llevaría a la inconsistencia e inestabilidad en la red. Para contrarrestar esto, Bitcoin, uno de los sistemas de blockchain más conocidos, emplea la regla de la cadena más larga. En caso de una divergencia debido a nodos rebeldes, el sistema acepta la cadena más larga como válida. Para un ataque exitoso a la red de Bitcoin, un atacante necesitaría controlar más de 7000 nodos rebeldes coordinados (según los datos de noviembre de 2022), una barrera increíblemente alta para violar.

Del mismo modo, los mineros deshonestos representan una amenaza similar para la red. Estos mineros podrían intentar incluir transacciones o bloques no válidos en la cadena, lo que potencialmente podría perturbar la integridad del sistema. Bitcoin contrarresta esta amenaza a través de un mecanismo de consenso llamado Prueba de Trabajo (PoW). Este sistema requiere que los mineros resuelvan un problema computacional complejo para agregar un bloque a la blockchain, asegurando que controlar más del 50% del hashrate de minería de la red (un supuesto ataque del 51%) sea computacionalmente difícil y económicamente inviable.

El Papel de la Función Hash en la Solución del Problema de los Generales Bizantinos

El “hashing”, una parte esencial de la blockchain, juega un papel vital en la mitigación del Problema de los Generales Bizantinos. Pero, ¿qué es exactamente el hashing?

El “hashing” es una función unidireccional que transforma los datos de texto plano únicos en una cadena de caracteres de tamaño fijo única, conocida como un resumen. Es importante destacar que es prácticamente imposible derivar los datos originales a partir del resumen de hash. Bitcoin, por ejemplo, utiliza el SHA-256 (Secure Hash Algorithm 256-bit) para este propósito.

Dentro del contexto de la blockchain, el encabezado de cada bloque se combina con un valor variable llamado “nonce” para generar un hash único para ese bloque. Los mineros entonces deben ajustar este “nonce” repetidamente y recalcular el hash hasta encontrar uno que cumpla con ciertos requisitos. Este es el mecanismo de consenso de Prueba de Trabajo (Proof-of-Work, PoW).

La inmutabilidad de la blockchain proviene del hecho de que cada encabezado de bloque incluye el hash del bloque anterior, creando efectivamente una cadena de bloques que se remonta hasta el primer bloque, o bloque ‘genesis’. Incluso un cambio menor en cualquier bloque requiere volver a minar todos los bloques subsiguientes, haciendo que la blockchain sea altamente resistente a la manipulación.

Importancia de la Encriptación Asimétrica y las Firmas Digitales

Otra arma indispensable en el arsenal de la blockchain para derrotar el Problema de los Generales Bizantinos es la encriptación asimétrica y las firmas digitales. La encriptación asimétrica, también conocida como criptografía de clave pública, involucra un par de claves matemáticamente vinculadas: una clave privada, conocida sólo por el propietario, y una clave pública, disponible para todos.

Cuando se realiza una transacción en la blockchain, el remitente firma digitalmente la transacción utilizando su clave privada. Esta firma digital verifica la identidad del remitente y asegura la integridad de los datos de la transacción. Cualquiera puede confirmar la autenticidad de esta firma utilizando la clave pública del remitente, pero sin la clave privada, la firma no puede ser falsificada.

Por ejemplo, si Alex quiere enviar Bitcoin a Bob, Alex usa su clave privada para firmar la transacción. Como Alex es el único que tiene acceso a su clave privada, sólo él puede autorizar esta transacción. Como la clave pública de Alex está disponible en la blockchain, cualquiera puede verificar la autenticidad de la transacción.

A través del “hashing” y la encriptación asimétrica, la blockchain aborda efectivamente el Problema de los Generales Bizantinos, permitiendo una infraestructura digital transparente, segura y confiable.

Consenso en Blockchain

El concepto de consenso es integral para el funcionamiento de la red blockchain y su capacidad para resolver el Problema de los Generales Bizantinos. Los protocolos de consenso en blockchain aseguran que todos los nodos participantes estén de acuerdo en la validez de las transacciones y el orden en que ocurren, fomentando la confianza en un sistema descentralizado.

En la red de Bitcoin, el consenso se logra a través de un proceso llamado Prueba de Trabajo (PoW, por sus siglas en inglés). Esto implica que los mineros resuelvan problemas matemáticos complejos para encontrar un hash válido para un nuevo bloque. El primer minero que tiene éxito transmite el bloque a la red. Luego, otros nodos verifican la solución y, si es correcta, agregan el bloque a su versión de la blockchain.

A través del mecanismo PoW y una red distribuida de nodos, se resuelve un problema criptográfico infalsificable, lo que conduce a un acuerdo común entre los nodos, incluso en presencia de participantes deshonestos. Es este mecanismo de consenso el que permite a las redes blockchain superar el Problema de los Generales Bizantinos, asegurando que, incluso si algunos nodos fallan o actúan maliciosamente, el sistema general permanece seguro y operativo.

Conclusión

Resolver el Problema de los Generales Bizantinos es una piedra angular del potencial revolucionario de la blockchain. Al emplear mecanismos robustos como el hashing, la encriptación asimétrica, las firmas digitales y los protocolos de consenso, la blockchain asegura que la confianza, la seguridad y el consenso se pueden mantener en un entorno descentralizado, incluso frente a actores deshonestos.

Las amenazas planteadas por los nodos y mineros deshonestos son significativas, pero como muestra nuestra exploración, se abordan sistemáticamente dentro del diseño de la red blockchain. La robustez de estos mecanismos y los enormes recursos computacionales necesarios para subvertirlos hacen de la blockchain una tecnología increíblemente resistente.

A pesar de estas fortalezas, es importante mantenerse consciente de los riesgos futuros, como los que podrían plantear las computadoras cuánticas, y continuar avanzando y fortificando las tecnologías de blockchain para enfrentar estos desafíos de frente. El viaje de la blockchain apenas está comenzando, y su verdadero potencial apenas está empezando a ser percibido.